Seit die Menschen coronabedingt immer häufiger zu Hause sind und mehr Zeit vorm Rechner verbringen, mehren sich die Fälle von Sextortion. Dabei handelt es sich um eine Praktik der digitalen sexuellen Erpressung, bei der den Opfern per E-Mail mit der Veröffentlichung von gestohlenen intimen Aufnahmen gedroht wird, wenn sie keinen bestimmten Betrag als Lösegeld zahlen.

Sextortion: Kriminelle erpressen Internetuser mit angeblichen intimen Aufnahmen

In Zeiten von Corona, wo die Menschen mehr Zeit in den eigenen vier Wänden verbringen, erlebt die Cyberkriminalität einen regelrechten Boom. Besonders das sogenannte Sextortion, bei dem es um sexuelle Erpressung per E-Mail mit kompromittierenden Aufnahmen geht, verzeichnete in jüngster Vergangenheit einen starken Anstieg der Fallzahlen.

Wie Avast, ein Anbieter von Sicherheitssoftware, berichtet, habe es allein im Januar 2021 weltweit über eine halbe Millionen Sextortion-Angriffsversuche gegeben. Betroffen war dabei vor allem der englischsprachige Raum, also die USA und Großbritannien. Aber auch in Ländern wie beispielsweise Deutschland mit 12.400 Angriffen, die Schweiz mit 8.700 Angriffen und Österreich mit 2.100 Angriffen wurden Versuche „digitaler sexueller Erpressung“ unternommen, die rechtzeitig abgeblockt werden konnten.

Das Vorgehen der Sextortion-Internetbetrüger ist schnell erklärt: Dem Opfer wird eine E-Mail mit der Behauptung zugesandt, man habe es heimlich bei intimen, sexuellen Momenten vorm PC gefilmt, indem man sich Zugriff auf die Webcam verschafft habe. Um zu verhindern, dass die Bilder und/oder Videos im Netz veröffentlicht werden, müsse ein bestimmter Betrag als Lösegeld gezahlt werden. Nur dann werde das rufschädigende Material gelöscht.

Dramatische Folgen für die Opfer

Warum Sextortion derzeit so gefährlich ist, erklärt Avast-Sicherheitsexperte Marek Beno: „Sextortion ist gefährlich und kann dramatische Folgen haben, bis hin zum Selbstmord der betroffenen Person. Durch die Covid-19-Pandemie rechnen die Cyberkriminellen mit höheren Erfolgschancen, da die Menschen insgesamt mehr Zeit auf Zoom und vor ihrem Computer verbringen.“

Betroffenen rät er, beim Erhalt von Sextortion-E-Mails ruhig zu bleiben und keinesfalls zu zahlen. Denn es handle sich dabei lediglich um einen schmutzigen Trick, um Geld zu erpressen. Die Angreifer tun nur so, als ob sie im Besitz kompromittierender Aufnahmen sind. In Wirklichkeit sind sie das aber gar nicht.

Schwachstelle von Videokonferenzlösung oder Trojaner mit Timer – Sextortion-Varianten

Wegen der Pandemie arbeiten derzeit viele Menschen im Home-Office. Zur Besprechung mit Kollegen wird Videokonferenzsoftware genutzt. Eine der beliebtesten: Zoom. Und genau diese Anwendung nutzen die meisten Cyber-Betrüger als Vorwand zur digitalen Erpressung. So heißt es in den entsprechenden Sextortion-E-Mails, dass man eine kritische Schwachstelle der Zoom-Anwendung ausnutzen würde und auf diese Weise Zugriff auf die Webcam erlangen konnte.

Des Weiteren wird in diesen E-Mails von einem „aufgezeichneten sexuellen Akt“ und „sensiblen Daten“, an die man gelangt sei und die zu einer „schrecklichen Rufschädigung“ führen könnten, gesprochen. Ebenso wird eine Lösegeldforderung in Höhe von 2.000 US-Dollar gestellt, die in Bitcoin gezahlt werden soll.

Ob bei Zoom tatsächlich eine Sicherheitslücke besteht, die den Fremdzugriff auf den Rechner bzw. die Webcam des Nutzers ermöglicht, hat Avast geprüft. Ergebnis: Es konnte kein Fehler in der Anwendung festgestellt werden.

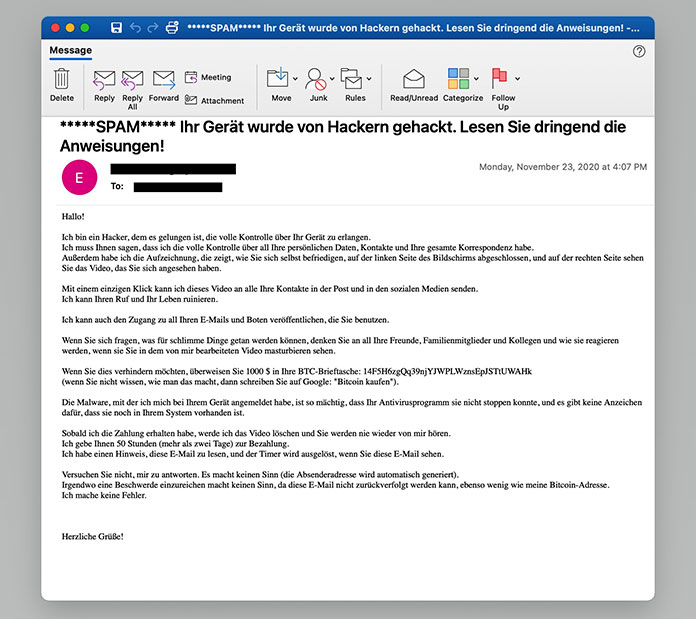

Die zweithäufigste Variante von Sextortion-Angriffen setzt sogar noch einen oben drauf – mittels eines Timers, der beim Erhalt der E-Mail gestartet wird und eine Frist setzt, bis wann das Lösegeld gezahlt werden muss.

In der E-Mail wird behauptet, man habe vor einigen Monaten ebenfalls per Mail einen Trojaner auf dem Computer des Empfängers eingeschleust. Dadurch habe man alle Aktionen über dessen Mikrofon und Webcam aufgezeichnet. Die Daten, einschließlich soziale Medien, Kontakte und Chats, habe man dann von dem Gerät heruntergeladen. Auch hier wird Lösegeld in Kryptowährung gefordert.

Dass auch die Behauptungen dieser zweiten Sextortion-Variante nichts weiter als leere Worthülsen sind, erklärt Marek Beno: „Wie bei der Zoom-Kampagne sind auch hier alle Drohungen gefälscht. Es wurde kein Trojaner auf dem Gerät des Empfängers installiert, nichts wird aufgezeichnet und die Angreifer haben keine Daten heruntergeladen.“ Außerdem sei der Timer, der in der E-Mail enthalten ist, lediglich eine Social-Engineering-Technik, mit der Druck auf die Opfer ausgeübt werden soll, um diese zum Zahlen zu bewegen.“

Avast Tipps zum Schutz vor Sextortion-E-Mails

Aber kein Grund zur Panik! Avast hat einige Tipps parat, wie man Sextortion-E-Mails relativ einfach erkennen kann und wie man sich am besten schützt.

Um Sextortion-E-Mails zu erkennen, sei es zunächst wichtig, sich diese genau durchzulesen und zu schauen, wie der darin enthaltene Text eigentlich formuliert ist. Denn die Betrüger heben oft die Peinlichkeit der Situation hervor und stellen ihre Geldforderung stets in Kryptowährung. Außerdem enthalten einige Sextortion-E-Mails starke sprachliche Mängel, da sie nicht von Muttersprachlern, sondern unter Zuhilfenahme eines Übersetzungstools verfasst wurden.

Weitere Indizien zur Erkennung: Der Absendername wurde manipuliert und es sieht so aus, als ob die E-Mail direkt von der Adresse des Opfers gesendet wurde. Es genügt nun, auf den Absendernamen zu klicken und die echte E-Mail-Adresse des Absenders kommt zum Vorschein.

Sextortion-E-Mails enthalten zudem oft alte, geleakte Passwörter, die die Echtheit der Drohung unterstreichen sollen. Allerdings wurden diese höchstwahrscheinlich im Dark Web gekauft, nicht aber selbst beschafft.

Zum Schutz vor Sextortion-E-Mails sollten Betroffene diese wie Spam-E-Mails behandeln. Heißt: Die Nachricht am besten sofort löschen und nicht darauf reagieren – und schon gar nicht das geforderte Lösegeld zahlen. Enthält die E-Mail ein geleaktes Kennwort ist es darüber hinaus ratsam, dieses sofort in ein sichereres Kennwort zu ändern.